Imaginez que vous deviez utiliser votre téléphone, mais vous ne pouvez pas utiliser aucun stockage de contacts. Alors, vous devez vous rappeler et composer le numéro de téléphone de chaque personne. C’est ennuyeux, non ? Voilà à quoi ressemblerait un monde sans DNS !

Bien que son utilisation pratique puisse être expliquée dans la phrase ci-dessus, le système de noms de domaine présente de nombreuses subtilités intéressantes que nous allons étudier en profondeur tout au long de cet article. Continuez à faire défiler pour des précieuses informations et des connaissances utiles sur le fonctionnement du DNS !

1. Présentation

Dans les années 80, avant l’introduction du DNS, les ordinateurs d’un réseau étaient accessibles via leur adresse IP, c’est un peu comme le numéro de téléphone.

Ce ne sont que des chiffres.

Cela a été utile pendant un certain temps lorsque Internet était encore assez petit. Et oui, il était assez petit pour ce système il y a seulement quelques décennies. Mais avec sa croissance, cette approche est devenue de moins en moins pratique.

Nous connaissons tous les numéros de téléphone de nos amis les plus proches, mais imaginez ce qui se passerait si votre cercle d’amis atteignait plusieurs millions de personnes en seulement quelques années.

Photo de Jordan Harrison sur Unsplash

Eh bien, cela s’est produit avec Internet. Et pratiquement parlant, se souvenir ou écrire des chiffres n’était plus tout à fait possible.

À un moment donné, les scientifiques du MIT ont réalisé que le cerveau humain est parfaitement capable de mémoriser des mots ou des phrases, et pas tout à fait aussi puissant lorsqu’il s’agit de séquences de nombres aléatoires. Cette réalisation logique, mais cruciale, a donné naissance au prédécesseur du DNS, le service de noms de domaine.

C’était une solution basique mais qui remplissait sa fonction. Même de nos jours, tous les systèmes d’exploitation ont un énorme fichier nommé « hosts » qui était le n

om de domaine. Il était déjà utilisé à l’ère de l’ARPANET (le plus grand réseau avant l’internet.)

En toute logique, la prochaine étape a été de centraliser ou de globaliser ce système. C’est ainsi que le service (ou serveurs, ou système) de noms de domaine ou DNS pour faire court, a vu le jour. C’est un système global et centralisé qui donne des « noms » aux adresses IP et facilite l’interaction et la mémorisation des humains.

Lorsque vous saisissez « google.com » dans votre navigateur, votre navigateur *sait* à quel(s) ordinateur(s) ce mot ou expression fait référence. Il faut passer par plusieurs étapes pour le réaliser. Nous allons les voir dans les chapitres suivants.

2. Qu’est-ce que le DNS ?

Le DNS est le cœur d’Internet. Cette déclaration est loin d’être une définition précise du DNS, mais sa véracité ne peut être contestée. Sans le système de noms de domaine, Internet tout entier ne fonctionnerait pas du tout. Et, cela entrainerait des conséquences terribles.

Le service des noms de domaine fonctionne à plusieurs niveaux d’abstraction. Ce qui permet de classer correctement les domaines, dans une structure hiérarchique stricte. Ces abstractions sont appelées espaces de noms et sont séparées par les points trouvés dans chaque domaine. Si vous prenez par exemple le domaine www.tophebergeur.com, vous avez les couches suivantes :

Les domaines de premier niveau

C’est la partie « .com » du domaine. À moins d’avoir grandi sous un rocher, vous auriez certainement entendu parler de « .com », « .net », « .org » et d’autres domaines de premier niveau populaires. Ce sont les plus courants et aussi les plus anciens. Actuellement, il y a plus de 342,4 millions d’enregistrements de noms de domaine, dont 151,7 millions le montant de « .com » et « .net » combiné.

Certains domaines de premier niveau comme mentionnés ci-dessus sont utilisables à l’échelle mondiale. Mais, il y a aussi ceux qui sont limités à des organisations ou des pays spécifiques.

Le gTLD « .edu » est réservé aux établissements d’enseignement, le « .gov » aux organisations gouvernementales, ainsi de suite.

Anecdote amusante sur les gTLD : Le gTLD .TV très populaire qui est largement utilisé comme référence à la « télévision » est en fait le TLD géographique (ccTLD) réservé aux Tuvalu. Il génère une grande quantité de sa valeur nette nationale uniquement à cause de cette coïncidence !

Les domaines nationaux de premier niveau

Les domaines nationaux de premier niveau ou ccTLD sont des domaines de premier niveau utilisés pour décrire les sites qui opèrent dans (ou depuis) des pays et régions spécifiques. Ils sont utiles pour l’image de marque, les entreprises locales et les sites internationaux avec de nombreuses itérations locales.

Amazon, le géant du Web, a une version point-com, point-de pour l’Allemagne, point-uk pour le Royaume-Uni, ainsi de suite. Cette approche stimule la pénétration du marché local, contourne les barrières linguistiques et facilite le calcul des frais d’expédition (et des taxes douanières).

Attention, les ccTLD sont toujours des domaines de premier niveau (TLD) et non des domaines de deuxième niveau.

Les domaines de deuxième niveau

Les domaines de deuxième niveau précèdent le point dans point-com ou point-us. Dans notre exemple, il s’agit de la partie « tophergeur» de www.tophebergeur.com. Si vous prenez l’exemple de www.bbc.co.uk, la partie « .co » serait le domaine de deuxième niveau.

Les nouveaux gTLD sont créés grâce à un processus de candidature long et coûteux et à une évaluation effectuée par l’ICANN (entre autres, c’est l’organisme de réglementation pour tous les noms de domaine). Et en tant qu’utilisateur, vous ne pouvez utiliser que l’ensemble existant.

Pour le domaine de deuxième niveau, vous pouvez mettre ce que vous voulez. Tant que le nom est disponible, vous pouvez l’enregistrer. Cependant, compte tenu de la taille d’Internet, ce n’est pas toujours une tâche facile.

Anecdote amusante sur les domaines de deuxième niveau : plus le domaine est court et facile à reconnaître, plus il est précieux. Il existe un grand nombre d’entreprises et de personnes qui profitent de l’enregistrement de domaines susceptibles de générer un intérêt commercial et de les vendre pour un gain énorme.

En général, un nouvel enregistrement de nom de domaine coûte entre 1 $ et 100 $. Mais, acheter un domaine « premium » à une personne qui l’a déjà obtenu dans le seul but de le revendre peut souvent coûter des dizaines voire des centaines de milliers de dollars !

Les sous-domaines

Les sous-domaines sont régis par le propriétaire du domaine de deuxième niveau. En effet, il peut créer un nombre illimité de sous-domaines dans la zone DNS. Pour cette raison, vous verrez assez souvent des sous-domaines utilitaires comme « boutique.mondomaine.com » ou « blog.mondomaine.com ».

La création de sous-domaines est gratuite. Puis, ils sont très utiles pour fournir des informations supplémentaires dans la barre d’URL. Pour les entreprises, vous les verriez imbriqués encore plus fréquemment. L’emplacement, le type, le but, etc., y sont également référencés. Par exemple, « servers.storage.eu-west.region1.google.com » pourrait facilement être un nom de domaine légitime pour un serveur Google.

3. Comment fonctionne le DNS ?

Le cycle de vie d’une requête DNS est un aller et retour.

Lorsque vous soumettez votre requête pour le domaine www.tophebergeur.com, votre navigateur vérifie d’abord le système d’exploitation local pour toute entrée de ce domaine.

Vous vous souvenez du fichier « hosts » que nous avons mentionné plus tôt ? C’est toujours dans ce fichier et c’est aussi le premier endroit où le système d’exploitation recherche les adresses IP liées à ce domaine.

S’il n’y trouve pas de référence, le système d’exploitation vérifie auprès de votre fournisseur de services Internet.

C’est le début d’un processus appelé recherche d’enregistrement DNS. En effet, le FAI envoie la requête au réseau mondial pour localiser la ressource (en général, le site Web) que l’utilisateur final souhaite avoir.

En raison du nombre de recherches DNS effectuées pour chaque fournisseur (littéralement, des millions par seconde), les FAI conservent en principe une version mise en cache des entrées pour éviter d’effectuer une nouvelle recherche de la même ressource à chaque fois qu’elle est demandée.

Cette étape du processus est gérée par le résolveur récursif. Fait remarquable sur le résolveur : il regroupe les requêtes qu’il reçoit par lots. Cela crée essentiellement une base de données de cache de sorte qu’un petit nombre de requêtes puissent servir un grand nombre d’utilisateurs. Cela permet d’économiser le trafic réseau, ce qui est extrêmement important lorsque nous gardons à l’esprit l’échelle du réseau Internet.

Si votre fournisseur de services Internet ne dispose pas de l’adresse IP demandée par votre système d’exploitation, votre requête est propagée plus loin dans la chaîne par le FAI. Ce dernier ajoutera ensuite le retour à sa base de données de cache DNS.

Les serveurs de noms racine

Si votre requête ne trouve de réponse nulle part dans les données mises en cache le long de sa recherche, elle parvient aux serveurs de noms racine. Ce sont l’autorité qui contient chaque enregistrement DNS unique. Ils sont chargés de contrôler l’authenticité et la disponibilité de chacun d’eux. Les serveurs racine redirigent le trafic de chaque gTLD vers l’autorité respective.

Une fois que votre requête parvient aux serveurs de noms racine, ils vérifient l’autorité gTLD respective. Tout d’abord, ils scannent le nom de domaine de la droite en allant vers la gauche. (Techniquement, les noms de domaine sont lus de droite à gauche.) Par exemple, pour tout nom de domaine « .com », ils redirigent la requête vers les serveurs de noms TLD « .com », ceux de VeriSign.

Les serveurs de noms TLD savent déjà de quels gTLD ils sont responsables. Alors, ils vérifient le domaine de deuxième niveau. Dans le cas de notre requête www.tophebergeur.com, les serveurs de noms TLD rechercheront « tophebergeur» et, grâce à leurs algorithmes optimisés qu’ils vont retourner le résultat.

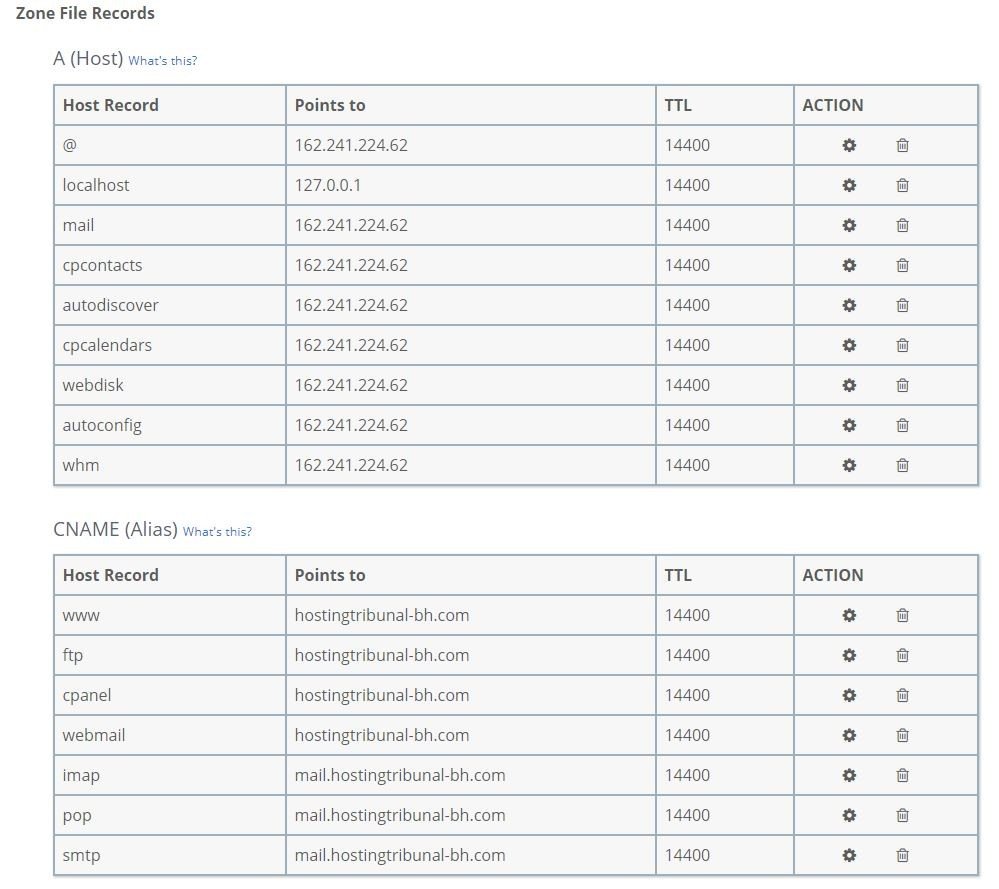

TTL

Lors du retour de la requête, nos serveurs intermittents (les serveurs récursifs) stockeront les valeurs DNS obtenues pendant une durée déterminée. C’est ce qu’on appelle le « time-to-live » (TTL) que possède tout enregistrement de domaine. La durée TTL est définie avec l’enregistrement lui-même.

Si vous voulez que votre enregistrement soit souvent actualisé par la chaîne de serveurs DNS, vous pouvez définir une courte durée de vie. C’est souvent inutile car les enregistrements DNS ne changent pas de manière fréquente pour un domaine de travail.

Après tout cela, la requête revient sur votre ordinateur, où vous enregistrez l’enregistrement dans votre navigateur en tant que référence locale. Ensuite, le navigateur lui-même envoie une requête à l’adresse IP que vous avez reçue pour ce domaine.

Quel trajet, hein !

Étant donné que l’échange de données sur Internet est proche de la vitesse de la lumière avec le câble à fibres, toute cette série d’événements techniquement complexes ne prend que des millisecondes.

Anecdote amusante sur les serveurs de noms racine :

il n’y a que 13 serveurs de noms racine ! Chacun d’eux est en réalité composé d’un cluster de machines pour fournir la puissance de calcul, la sécurité, la redondance et la bande passante nécessaires. Si un serveur racine est en panne, son impact sur Internet est énorme. D’innombrables sites Web vont s’arrêter ; même les plus grands qui sont toujours disponibles seront en panne. Les 13 serveurs sont exploités par :

VeriSign, Inc., University of Southern California (ISI), Cogent Communications, University of Maryland, ASA (Ames Research Center), Internet Systems Consortium, Inc., US Department of Defence (NIC), US Army (Research Lab), Netnod, VeriSign, Inc., RIPE NCC, ICANN et WIDE Project.

4. Les différentes parties de la zone DNS – Types d’enregistrements

Lors de la configuration de votre site Web, en particulier si le nom de domaine est enregistré à un endroit et que l’hébergement est fourni à un autre, voici un terme que vous pourriez rencontrer : un enregistrement A ou des enregistrements DNS. Tous les enregistrements DNS liés au site Web font partie de la zone DNS du site.

À son tour, la zone DNS remplit une fonction administrative et technique. À vrai dire, la définition de la zone DNS stipule qu’il s’agit d’un segment de l’ensemble du système de noms de domaine qui est sous l’autorité de gestion d’un seul administrateur, qu’il s’agisse d’une entité légale ou privée.

Je sais, cela ressemble à une technique qui n’a pas de sens.

Tout de même, je vais en rester là et je me concentrerai sur les aspects pratiques de la zone DNS qui concernent directement l’hébergement de sites Web.

Dans l’hébergement Web, plusieurs services interconnectés doivent être dirigés vers les serveurs appropriés pour qu’un service d’hébergement – site Web, base de données, email – fonctionne, et que la coordination soit régulée par les données stockées dans la zone DNS. La zone est une collection d’enregistrements DNS triés par leurs types individuels ; le contenu est appelé une zone DNS.

Par exemple, l’enregistrement qui indique un nom de domaine à partir duquel (c’est-à-dire à partir de quel serveur) charger le contenu (également appelé « le site Web ») est stocké dans l’enregistrement A principal. Très souvent, l’enregistrement www obtient aussi un enregistrement A.

Cependant, il existe d’autres types d’enregistrements pour les services de messagerie, les services supplémentaires, l’authentification de la propriété et autres.

5. Principaux types d’enregistrements DNS

L’enregistrement A

L’enregistrement A est un enregistrement DNS qui relie un nom de domaine à une adresse IP. C’est ainsi que le serveur domestique de votre site Web peut être trouvé sur Internet. C’est l’enregistrement A qui associe le site Web (le contenu) à son nom de domaine désigné (adresse).

Les enregistrements AAAA

Les enregistrements AAAA sont exactement les mêmes que les enregistrements A, mais au lieu d’utiliser des adresses IPv4, ils utilisent IPv6, ce qui est déjà une nécessité. Lors de la création d’Internet, le montant de 4 milliards d’adresses fournies par IP version 4 semblait être plusieurs fois supérieurs à ce qui serait nécessaire.

Cependant, avec la croissance exponentielle d’Internet et l’explosion des appareils qui y sont connectés, ce n’est plus le cas. IPv6 a été introduit pour lutter contre l’épuisement du pool IPv4 sans modifier le fonctionnement du DNS dans son ensemble.

L’enregistrement CNAME

L’enregistrement CNAME est assez similaire à l’enregistrement A, mais il lie un nom de domaine à un autre nom de domaine. Ainsi, vous pouvez connecter des sous-domaines de votre domaine à des domaines externes sans vous soucier de changer leurs adresses IP. Vous serez en effet référencé directement à l’autre nom de domaine.

L’enregistrement MX

L’enregistrement MX est celui qui indique où se trouvent le serveur de messagerie et, le plus souvent, les « serveurs ». Pour que votre site Web s’ouvre, il doit y avoir un serveur Web qui sert les données du site Web. Cependant, les emails sont envoyés et reçus par un serveur de messagerie, d’où le but de l’existence de l’enregistrement MX.

Les enregistrements MX ont une propriété spécifique appelée « priorité ». La priorité du serveur MX est désignée par des chiffres, commençant par zéro. Cela se fait en principe pour des raisons de redondance, afin que plusieurs serveurs de messagerie puissent être associés à un seul nom de domaine. Si le serveur avec la priorité 0 ne répond pas à la requête, celui avec le numéro suivant est interrogé et ainsi de suite.

Les enregistrements SPF

Les enregistrements SPF sont des enregistrements TXT (enregistrements textuels) utilisés pour déterminer l’authenticité des services de messagerie. Etant donné que le protocole de messagerie est assez ancien et n’a pas vu de nombreuses mises à jour (le cas échéant) au cours des dernières décennies, des mesures de sécurité supplémentaires sont introduites de temps à autre. La plupart d’entre elles permettent de déterminer si l’expéditeur de l’email est bien la personne qu’il prétend être. Les enregistrements SPF sont l’un de ces mécanismes.

Les enregistrements PTR

Les enregistrements PTR sont des enregistrements DNS inversés (reverse DNS records) qui sont exactement l’opposé des enregistrements A. Ils lient les adresses IP aux domaines. Ainsi, lorsque vous interrogez une adresse IP, vous pouvez obtenir des informations utiles sur le nom de domaine auquel elle est associée.

Les enregistrements NS

Les enregistrements de serveur de noms sont l’un des plus importants car ils indiquent au nom de domaine quelle zone DNS utiliser. En général, vous pouvez créer une zone DNS dans n’importe quel serveur DNS et avoir différents enregistrements pour celle-ci.

Par exemple, vous pouvez créer une zone DNS valide pour « google.com » et l’envoyer à votre site Web. Cela voudra-t-il dire que tout le trafic de Google est désormais à vous ? Eh bien, non, car les enregistrements authentiques Google.com NS (nameserver) indiquent quels serveurs de noms exacts contiennent la zone DNS correcte. C’est assez pratique !

6. Qu’est-ce que la mise en cache DNS ?

Comme tous les systèmes sur Internet, il y a toujours des problèmes de sécurité et des considérations impliquées, et le DNS ne fait pas exception.

Un exploit particulièrement très connu est l’empoisonnement du cache DNS. Cela se produit lorsqu’un serveur faisant autorité est malicieusement configuré pour fournir des résultats incorrects lors d’une requête DNS.

Un exemple simple d’empoisonnement DNS serait que « google.com » pointe toujours vers les serveurs Google et ouvre le tristement célèbre site Web.

Si un serveur ou un ensemble de serveurs particulier fournit des enregistrements incorrects aux chercheurs DNS en amont, alors google.com peut résoudre n’importe quelle adresse IP définie par les pirates. En général, ceci est accompli par des virus ou des problèmes dans le protocole DNS.

Un autre exploit est les attaques par amplification DNS, où les serveurs DNS sont usurpés par la mauvaise adresse de demandeur de requête DNS et ils renvoient tous des données à la même IP. De cette manière, des milliers de serveurs peuvent envoyer une requête de réponse DNS à une machine particulière jusqu’à ce que ses ressources disponibles soient épuisées.

Dans ce type d’exploit malveillant, l’attaque ne vise pas les serveurs DNS eux-mêmes ; par contre, ils sont utilisés pour arrêter d’autres serveurs.

La tunnelisation DNS est une autre attaque contre les serveurs DNS. Fondamentalement, c’est un moyen de transférer des données malveillantes d’une machine à une autre.

Les données elles-mêmes sont encodées dans la requête envoyée au serveur. En répondant, le serveur crée une connexion bidirectionnelle pour le transfert de données, ce qui permet souvent un accès à distance non autorisé au serveur lui-même.

Un type d’exploit DNS local est la redirection DNS (DNS hijacking). Cela implique la modification des informations de mise en réseau sur une machine particulière afin qu’elle résout ses requêtes DNS vers un serveur DNS malveillant.

En général, votre système utilise des serveurs DNS approuvés pour obtenir des enregistrements en amont, mais si ces données ont été modifiées, vous pouvez vous retrouver avec tous les enregistrements DNS que l’attaquant a définis sur le serveur DNS malveillant.

Une attaque DDoS (déni de service distribué) est une attaque NXDOMAIN qui utilise un grand nombre de serveurs pour effectuer des requêtes vers un domaine inexistant, inondant les serveurs DNS de requêtes dans le processus.

Chaque machine a des ressources limitées et peut effectuer un nombre limité de requêtes avant de commencer à ajouter du retard ou de se bloquer. Une fois que le serveur est submergé par les requêtes des attaquants, il ne peut plus répondre aux requêtes des utilisateurs légitimes.

7. Problèmes de sécurité

Aujourd’hui, nous avons examiné ce qu’est le DNS, les principes de son fonctionnement et les subtilités qui peuvent conduire à un mauvais usage et des utilisations abusives.

Le sujet est assez large et rempli de spécifications techniques. Cependant, ces informations devraient être plus que suffisantes pour vous permettre d’avoir une conversation éclairée sur le DNS avec vos amis et collègues.

Élément indispensable de l’Internet dans son ensemble, le service de noms de domaine est un sujet que tout professionnel et amateur devrait comprendre au moins un peu.

Espérons que vous comprenez maintenant ce qui est nécessaire et que vous pourrez vous aventurer plus profondément dans les spécifications DNS si cet article a suscité votre intérêt.

Foires aux Questions

Qu’est-ce qu’un exemple de DNS ?

Le DNS (Domain Name Service) est une spécification mondiale qui permet d’associer des noms lisibles par l’homme à des adresses IP Internet. En tant qu’internaute, vous utilisez quotidiennement le DNS sur tous les sites Web que vous visitez, lorsque vous consultez vos e-mails ou passez un appel via Internet.

Chacune de ces opérations effectue une requête DNS afin que votre ordinateur puisse savoir vers quel serveur la requête doit être envoyée.

Pourquoi devrez-vous utiliser DNS ?

Le DNS est utilisé pour résoudre n’importe quel service sur Internet. Vous pouvez toujours pointer vos services vers une IP. Cependant, les adresses IP (en particulier IPv6) sont beaucoup plus difficiles à mémoriser. Puis, l’IP derrière un service peut aussi changer. DNS gère ces modifications pour vous.

Par exemple, les serveurs hébergeant « google.com » peuvent changer, mais vous n’avez pas besoin de les vérifier ou de les mémoriser. En effet, le DNS gère ces changements afin que vous puissiez toujours taper « google.com » et accéder au site Web familier quels que soient les changements que l’IP réelle peut subir.

Qu’est-ce que l’adresse IP DNS ?

L’adresse IP est un protocole créé pour que chaque machine d’un réseau puisse se voir attribuer un identifiant unique. En général, chaque machine a sa propre IP.

Cette dernière permet d’atteindre ledit appareil via un réseau ou, dans la plupart des cas, via Internet, qui est le plus grand réseau au monde. Lorsque vous effectuez une requête DNS, votre requête atteint une adresse IP qui est l’adresse de la machine vers laquelle vous devez diriger votre requête.

Qu’est-ce que DNSSec ?

DNSSec est une spécification qui permet de renforcer le DNS pour une plus grande sécurité. C’est un ensemble d’extensions du protocole DNS. Il permet de vérifier l’origine d’une requête et l’intégrité des données soumises et demandées, en fournissant un mécanisme de signature aux requêtes.

DNSSec empêche la transmission de données manipulées aux serveurs, ayant pour but de modifier les enregistrements de manière malveillante.

Qu’est-ce que le DNS 1.1.1.1 ?

Le DNS 1.1.1.1 est un nouveau serveur de noms DNS récursif (lancé le 1er avril 2018). Il a été créé par CloudFlare en partenariat avec APNIC. CloudFlare est une entreprise leader internationale dans les domaines DNS et anti-DDoS.

Le but du serveur de noms est de fournir les résolutions DNS les plus rapides et de se concentrer sur la confidentialité. Outre CloudFlare 1.1.1.1, d’autres serveurs DNS célèbres sont Google 8.8.8.8 et 8.8.4.4, que de nombreux systèmes utilisent.

Qu’est-ce que la recherche DNS ?

Une recherche DNS est le processus qui consiste à envoyer une requête pour un domaine ou une adresse IP spécifique et à obtenir l’enregistrement qui lui correspond.

Les requêtes DNS se produisent chaque fois que vous accédez à un site Web ou à un service lié au Web, car il doit toujours y avoir un serveur (avec son adresse IP désignée) qui répond à cette requête.

Qu’est-ce qu’un serveur DNS ?

Les serveurs DNS sont des machines utilisées pour héberger une application qui sauvegarde, met en cache et sert les enregistrements DNS. L’application la plus populaire à cet effet est BIND. C’est d’ailleurs l’application que certains des serveurs de noms racine utilisent.

Lorsqu’un serveur a correctement configuré l’application en tant que serveur de noms pour un domaine particulier, il devient un serveur DNS. Les autres types de serveurs DNS sont les serveurs DNS récursifs qui sont utilisés uniquement pour maintenir et fournir des enregistrements DNS.

Qu’est-ce qu’une zone DNS ?

La zone DNS est une collection d’enregistrements DNS qui fournissent des informations significatives pour un domaine particulier. Cela comprend les enregistrements de tous les services liés au domaine.

Ce sont le serveur Web, les services de messagerie, les enregistrements d’authentification, les enregistrements de texte et bien d’autres. Les requêtes de recherche DNS peuvent être effectuées vers un enregistrement spécifique dans la zone DNS ou pour la zone DNS dans son ensemble.

Qu’est-ce que le DNS ?

Le système de noms de domaine ou DNS est une spécification mondiale sur Internet qui permet de mapper des « noms » (ou noms de domaine) à des adresses IP. Il a été créé car il est assez difficile pour les humains de mémoriser des séquences de nombres comme les adresses IP.

De cette manière, il est beaucoup plus facile de mémoriser des mots car vous pouvez leur donner un sens. Par exemple, se souvenir de l’adresse IP « 157.240.1.35 » et la saisir à chaque fois que vous souhaitez consulter votre compte de réseau social peut être fastidieux. Par contre, le nom « facebook.com », qui pointe vers cette adresse IP, est beaucoup plus pratique.

- Comment utiliser Google My Business ? Le guide ultime - 10 mars 2023

- Comment vendre des cours en ligne et faire 10 000 € / mois ? - 9 mars 2023

- Windows Server 2022 vs Windows Server 2019 : Comparaison des fonctionnalités - 19 janvier 2023

Tophebergeur Blog Articles et Tutoriels Tophebergeur

Tophebergeur Blog Articles et Tutoriels Tophebergeur