Mise à jour le 4 octobre 2024 par Jacques Tremblay

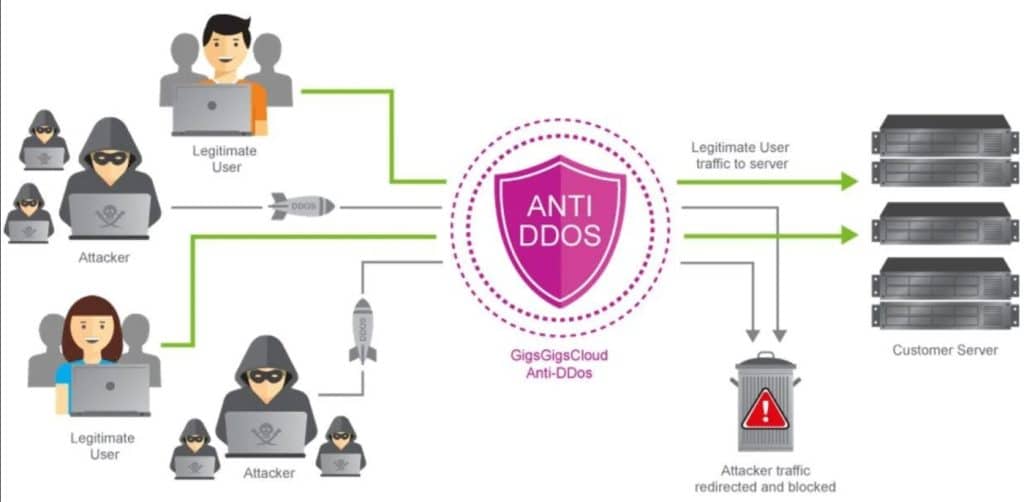

Les attaques par déni de service distribué (DDoS) représentent une menace majeure pour la sécurité des sites web. En quelques minutes, elles peuvent paralyser votre site et nuire à votre entreprise. Pour se protéger efficacement, il est essentiel de choisir un hébergeur offrant une solide protection anti-DDoS.

Heureusement, certains hébergeurs web se spécialisent dans la protection contre les attaques DDoS en utilisant des logiciels avancés et des solutions anti-DDoS robustes. Ces hébergeurs emploient diverses techniques pour sécuriser votre site, comme l'intégration de CDN tiers tels que Cloudflare et l'utilisation de systèmes de mitigation sophistiqués.

Dans ce guide, nous avons sélectionné les meilleurs hébergeurs web offrant une protection anti-DDoS gratuite. Ces fournisseurs détectent et atténuent les attaques avant qu'elles n'affectent votre site web, vous assurant ainsi une tranquillité d'esprit. De plus, ils vous informent en temps réel des attaques et des mesures de mitigation en cours. Découvrez notre sélection pour protéger votre site web contre les menaces DDoS et maintenir votre activité en ligne sécurisée et stable.

Infomaniak propose un hébergement Web complet, fiable et éthique, idéal pour les professionnels et les particuliers soucieux de la performance et de la confidentialité. Avec 250 Go de stockage SSD extensible, la possibilité d’héberger jusqu’à 20 sites Web, des bases de données MySQL/MariaDB illimitées, et 5 adresses email incluses, cette offre assure une gestion efficace de vos projets en ligne. Les données sont hébergées exclusivement en Suisse, garantissant une conformité stricte aux normes RGPD. De plus, l’infrastructure écologique d’Infomaniak utilise 100 % d’énergie renouvelable, reflétant un engagement fort envers la durabilité.

- Stockage SSD 250 Go extensible, avec performances solides

- Multi-sites inclus (20) sans surcoût

- Trafic, bases de données et sous-domaines illimités

- Données 100 % hébergées en Suisse, conforme RGPD

- Énergie 100 % renouvelable, datacenters écologiques certifiés

- Certificats SSL, sauvegardes automatiques et anti-DDoS inclus

- Support client 7j/7 réactif, interface claire, outils avancés intégrés (Git, Node.js)

- Pas d’offre gratuite pour tester à long terme (essai 30 jours seulement)

- Fonctionnalités de staging limitées pour les développeurs exigeants

- Console propriétaire qui peut dérouter les habitués de cPanel

- Peu d’intégrations cloud externes (AWS, GCP, etc.)

Hostinger propose une suite complète de plans d'hébergement web partagé, allant du plan Premium, idéal pour les petits projets web, au plan Cloud Startup, conçu pour les sites à fort trafic. Chaque plan est optimisé pour offrir la meilleure performance, sécurité et support, avec une tarification flexible adaptée à tous les budgets.

- Stockage NVMe : De 100 Go à 200 Go, pour des vitesses de chargement ultra-rapides.

- Bande Passante : De 100 Go à illimitée, pour gérer le trafic selon les besoins du site.

- Sites Web : De 1 à 100, permettant une flexibilité maximale pour votre présence en ligne.

- Emails Professionnels : Inclus dans tous les plans, renforçant votre image de marque.

- Sécurité : SSL gratuit illimité pour tous les plans, garantissant la sécurité des visiteurs.

- Nom de Domaine Gratuit : Inclus dans les plans Premium, Business et Cloud Startup pour la première année.

- Les prix de renouvellement sont plus chers

- La bande passante et le stockage dans les plans inférieurs pourraient nécessiter une mise à niveau à mesure que votre site grandit.

HostPapa offre des plans d'hébergement web adaptés à tous, du Start au Ultra, avec jusqu'à un espace SSD illimité et bande passante non mesurée. Inclus dans chaque plan : certificat SSL gratuit, nom de domaine gratuit la première année, et sauvegardes automatiques. Le tout est soutenu par un support client 24/7, faisant de HostPapa une solution fiable pour les sites de toutes tailles.

- Espace de stockage SSD illimité

- Transfert de domaine gratuit

- cPanel

- Installateur gratuit pour + de 400 applis

- Serveurs CloudLinux

- Compatible avec Cloudflare

- Assistance 24/24 et 7/7 (téléphone, ticket & chat)

- Disponibilité à 99,9 %

- Garantie 30 jours

- Séance de formation individuelle gratuite

- Ne supporte pas Windows, ASP.net

- Coût de Renouvellement : Les tarifs promotionnels pour les nouveaux clients sont attractifs, mais les coûts de renouvellement peuvent être nettement plus élevés.

- Limitations des Ressources : Malgré l'offre d'espace de stockage SSD illimité, d'autres ressources, comme la puissance de traitement ou la mémoire, peuvent être sujettes à des limitations selon le plan choisi.

L'offre World de PlanetHoster propose un hébergement web mutualisé sans limites, avec espace disque illimité, bande passante et trafic illimités, permettant une gestion flexible de multiples sites web. Elle intègre des fonctionnalités avancées comme le caching Pro, la protection anti-DDoS, des certificats SSL gratuits pour chaque domaine, et des sauvegardes automatiques. Avec l'installation en un clic pour une variété de CMS et un outil de création de site inclus, cette solution est idéale pour tout projet web, soutenu par un support client 24/7.

- Espace disque illimité

- Bande passante illimitée

- Comptes FTP illimités

- Certificats SSL illimités gratuits

- Sauvegardes automatiques quotidiennes

- Support 24/7

- Caching Pro et accélération LSCache

- Protection anti-DDoS

- Installateur de CMS en un clic

- Outil de création de site web inclus

- N'offre pas d'hébergement Windows, ASP.NET

- Restricitionss en terme de nombre d'inodes

LWS offre une gamme d'hébergement web Linux et Windows partagés adaptée à tous les besoins, des sites personnels aux entreprises exigeantes. Les plans varient de 1,49 € à 9,99 € HT/mois pour l'hébergement Linux et de 6,99 € à 22,99 € pour l'hébergement ASP.net. Vous aurez de 100 Go à un espace disque SSD NVMe illimité, avec trafic illimité, jusqu'à des sites web et bases de données MySQL / MSSQL illimités. Chaque plan inclut un certificat SSL gratuit, des adresses e-mail professionnelles, et un nom de domaine offert, garantissant sécurité et performance pour votre projet en ligne.

- Espace disque SSD NVMe : De 100 Go à illimité

- Trafic illimité

- Sites web hébergés : De 1 à illimité

- Bases de données MySQL : De 1 à illimité

- Adresses email professionnelles : Jusqu'à 150 incluses

- Certificat SSL gratuit

- Nom de domaine offert

- Support technique basé en France

- Installateur d'applications en 1 clic

- Certains clients se sont plaints d'un manque de fiabilité

- Ressources Partagées : Comme pour tout hébergement partagé, les ressources sont partagées entre plusieurs utilisateurs, ce qui peut affecter les performances en cas de forte demande sur le même serveur.

Les meilleurs hébergeurs web pour la protection contre les attaques DDoS

1. Infomaniak

Infomaniak est reconnu pour sa fiabilité et ses solutions de sécurité avancées, notamment en matière de protection contre les attaques DDoS. Voici pourquoi Infomaniak est un choix judicieux pour les entreprises cherchant à sécuriser leur présence en ligne.

Protection Anti-DDoS de Pointe

Infomaniak utilise des technologies de pointe pour détecter et atténuer les attaques DDoS avant qu'elles n'affectent votre site web. Grâce à une infrastructure de réseau robuste et à l'intégration de solutions de sécurité avancées, Infomaniak offre une défense proactive contre les menaces en ligne.

Spécifications et Options

-

Détection Automatique des Attaques : Surveillance continue du trafic pour identifier les attaques DDoS et activer instantanément les mesures de protection.

-

Atténuation en Temps Réel : Les systèmes d'atténuation réduisent efficacement l'impact des attaques, assurant la disponibilité de votre site.

-

Intégration avec des Solutions de Sécurité Avancées : Infomaniak utilise des technologies tierces pour renforcer la protection contre le trafic malveillant.

-

Alertes et Rapports : Notifications en temps réel et rapports détaillés sur les attaques détectées et les actions de mitigation.

Plans et Tarifs

Infomaniak propose plusieurs plans d'hébergement web avec protection anti-DDoS intégrée, adaptés aux besoins variés des utilisateurs, qu'il s'agisse de petites entreprises ou de grandes organisations.

-

Hébergement Standard : À partir de 5,75 €/mois, avec 100 Go d'espace disque, un trafic illimité et des certificats SSL gratuits.

-

Hébergement Premium : À partir de 7,25 €/mois, incluant 200 Go d'espace disque, des performances accrues et une gestion avancée des bases de données.

-

Serveurs Cloud : À partir de 29,00 €/mois, offrant des ressources dédiées, une scalabilité flexible et une gestion simplifiée des serveurs.

Avantages d'Infomaniak

-

Fiabilité : Infrastructure robuste avec un temps de disponibilité élevé garanti.

-

Sécurité : Solutions de sécurité avancées pour protéger vos données et votre site web.

-

Support Client : Équipe de support client réactive et disponible 24/7 pour répondre à vos questions et résoudre vos problèmes.

-

Écologique : Engagement en faveur de l'environnement avec une alimentation en énergie renouvelable à 100%.

2. Hostinger

Hostinger est largement reconnu pour ses solutions d'hébergement web fiables et abordables. Parmi ses diverses fonctionnalités, la protection robuste anti-DDoS de Hostinger se distingue, garantissant que votre site reste sécurisé contre les attaques malveillantes.

Voici un aperçu détaillé des raisons pour lesquelles Hostinger est un excellent choix pour l'hébergement web avec protection anti-DDoS.

1. Protection DDoS robuste

Hostinger inclut une puissante protection DDoS dans tous ses plans d'hébergement. Leurs serveurs sont équipés de techniques avancées de mitigation DDoS qui identifient et neutralisent les menaces avant qu'elles n'atteignent votre site. Cette approche proactive permet de maintenir un temps de fonctionnement optimal et d'assurer que votre site reste accessible même en cas d'attaque.

2. Mesures de sécurité complètes

Hostinger adopte une stratégie de sécurité multi-niveaux pour protéger votre site web. En plus de la protection DDoS, ils offrent :

-

Protection par pare-feu : Le pare-feu de Hostinger bloque les accès non autorisés et le trafic malveillant.

-

Sauvegardes automatiques : Des sauvegardes régulières garantissent la sécurité de vos données et leur restauration rapide si nécessaire.

-

Certificats SSL : Des certificats SSL gratuits sont inclus pour crypter les données et améliorer la sécurité du site.

3. Centres de données mondiaux

Avec des centres de données stratégiquement situés à travers le monde, Hostinger assure une faible latence et un accès rapide pour vos visiteurs. Cette présence mondiale signifie également une protection DDoS distribuée, car les attaques sont gérées par le centre de données le plus proche, réduisant ainsi le risque de temps d'arrêt.

4. Excellent support client

Hostinger propose un support client 24/7 pour assister avec toute préoccupation de sécurité ou problème technique. Leur équipe est compétente et réactive, aidant à maintenir la sécurité et la performance de votre site.

3. HostPapa

En intégrant des outils de sécurité avancés comme ProtectionPower et en offrant une variété de plans d'hébergement adaptés à tous les besoins, HostPapa se positionne comme un fournisseur de confiance pour les sites nécessitant une protection anti-DDoS efficace. Que vous gériez un petit blog ou un site d'entreprise, HostPapa offre les ressources et la sécurité nécessaires pour garantir la disponibilité et la sécurité de votre présence en ligne.

HostPapa combine sécurité, performance et support client exceptionnel, faisant de lui un choix incontournable pour ceux qui cherchent une solution d'hébergement web sécurisée et fiable

ProtectionPower : Sécurité Renforcée

HostPapa propose le service ProtectionPower, une solution de sécurité tout-en-un qui comprend la protection anti-DDoS. Cette solution détecte et atténue les attaques avant qu'elles n'atteignent votre site, assurant ainsi une disponibilité continue. ProtectionPower inclut également :

-

Analyse en temps réel : Surveillance constante de votre site pour détecter toute activité suspecte.

-

Blocage des menaces : Identification et blocage des menaces avant qu'elles n'atteignent votre site.

-

Rapports de sécurité : Accès à des rapports détaillés sur l'état de la sécurité de votre site.

Plans d'Hébergement Complets

HostPapa propose plusieurs plans d'hébergement adaptés à différents besoins, tous incluant des fonctionnalités de sécurité avancées :

- Hébergement Partagé :

- Starter : Idéal pour les débutants, incluant un domaine gratuit et SSL gratuit.

- Business : Offre plus de ressources avec des performances supérieures, recommandé pour les sites de petite et moyenne taille.

- Business Pro : Inclut des fonctionnalités premium comme un SSL Wildcard, une IP dédiée et des performances optimisées.

- Hébergement VPS :

- Différents niveaux de performance selon les besoins, avec une gestion complète et une sécurité renforcée pour les applications critiques.

- Hébergement WordPress :

- Plans spécialisés pour WordPress avec des mises à jour automatiques, une sécurité renforcée et des performances optimisées.

Spécifications et Options

-

SSL Gratuit : Sécurisation de votre site avec des certificats SSL gratuits pour tous les plans.

-

Domaine Gratuit : Un domaine gratuit inclus dans les plans annuels.

-

Support 24/7 : Une assistance clientèle disponible à tout moment pour répondre à vos questions et résoudre vos problèmes.

-

Migration Gratuite : Service de migration gratuit pour faciliter le transfert de votre site vers HostPapa.

Tout ce que vous devez savoir sur l'hébergement anti-DDoS

Que vous soyez une PME, un particulier ou une institution gouvernementale, vous êtes toujours à risque de subir une attaque DDoS. Ces attaques peuvent causer des temps d'arrêt, des pertes de revenus et nuire à la réputation de votre marque.

Il est crucial de trouver un hébergeur web doté de mécanismes efficaces pour contrer les attaques par déni de service. Ainsi, vous serez plus rassuré en ce qui concerne la sécurité et la disponibilité de votre site web.

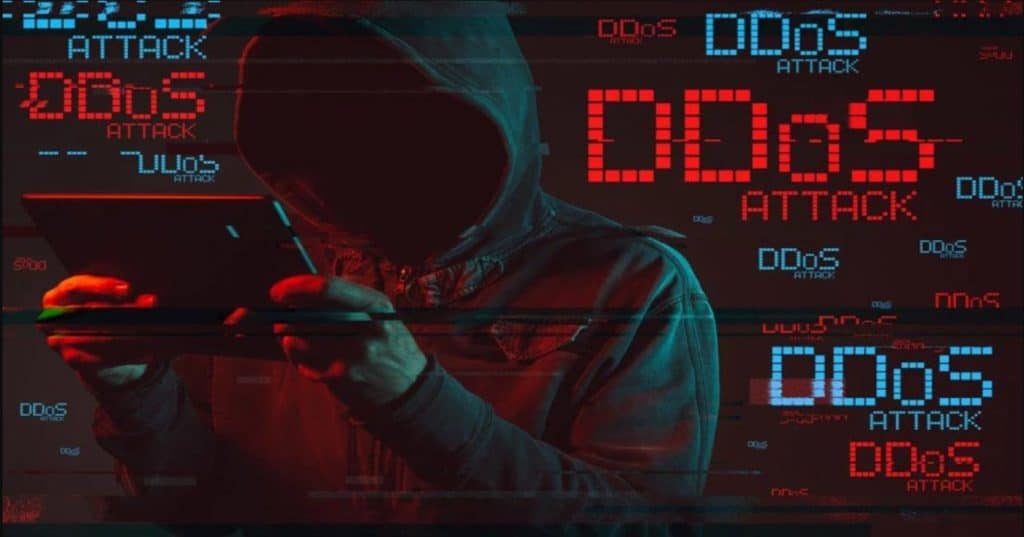

Qu'est-ce qu'une attaque DDoS ?

DDoS signifie « déni de service distribué ». Une attaque DDoS se produit lorsqu'un réseau d'ordinateurs (ou serveurs) est utilisé pour envoyer simultanément un grand nombre de requêtes à un serveur Web donné. Il s’agit d’une tentative de rendre une ressource informatique indisponible en saturant ses ressources par des millions de requêtes instantanées. Par conséquent, les visiteurs légitimes du site ne peuvent plus accéder au site.

Les attaques DDoS sont une méthode efficace pour les pirates pour demander des rançons aux sites Web et aux entreprises légitimes. La protection est donc vitale.

Types d'attaques DDoS

Les attaques DDoS peuvent être divisées en deux catégories principales :

- Attaques volumétriques

- Ces attaques visent à saturer et consommer de la bande passante et de l'infrastructure réseau.

- Exemples : inondations ICMP, UDP ou TCP, SYN flood.

- Attaques de couche d'application

- Connues également sous le nom d'attaques de couche 7 (L7), elles ciblent la couche « supérieure » du modèle OSI où se produisent des requêtes Internet courantes comme le HTTP GET et HTTP POST.

- Contrairement aux attaques de couche réseau telles que DNS Amplification, ces attaques consomment des ressources de serveur en plus des ressources de réseau, les rendant difficiles à détecter.

Les attaques par dénis de service expliquées en termes simples

Pour mieux comprendre les DDoS, imaginez un serveur Web comme un magasin. Un grand nombre de personnes pourraient bloquer l'accès au magasin en entrant tous simultanément, obstruant les entrées et les allées, empêchant ainsi les clients légitimes d’avoir accès au magasin.

C’est exactement ce que fait une attaque DDoS. Elle envoie un volume important de trafic fictif à un serveur Web, utilisant la plupart des ressources du serveur, de sorte que le trafic légitime ne puisse accéder au serveur.

Pourquoi les hackers préfèrent les attaques DDoS

Les attaques DDoS sont considérées comme la méthode préférée des hackers pour plusieurs raisons :

-

Destruction de sites médiocres : Certains pirates aiment détruire des sites qui ne respectent pas les normes de sécurité.

-

Vengeance personnelle : D'autres pirates peuvent cibler un site spécifique en raison d'une rancune personnelle contre le propriétaire du site.

Importance de l'hébergement anti-DDoS

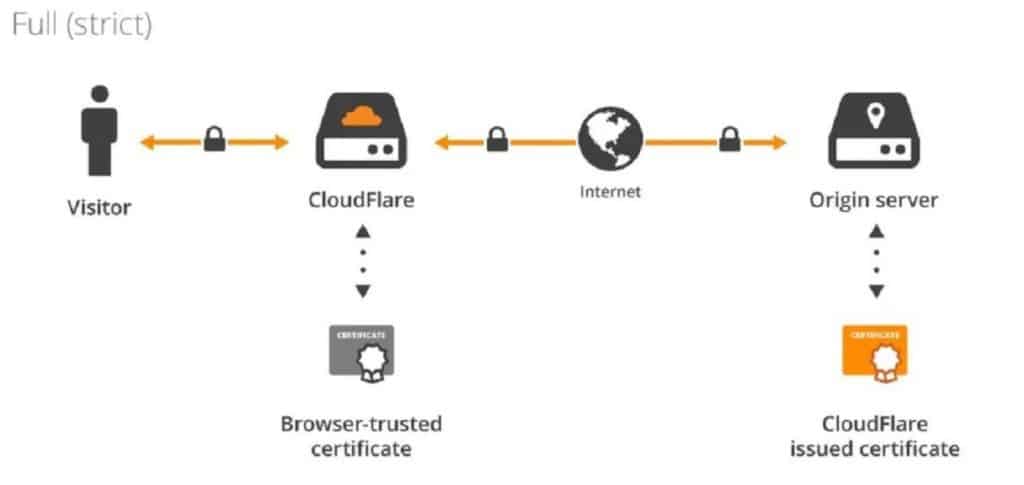

Avec des attaques DDoS de plus en plus sophistiquées et fréquentes, il est essentiel de choisir un hébergeur web capable de protéger efficacement votre site. Les meilleurs hébergeurs utilisent des techniques avancées, telles que des CDN tiers comme Cloudflare, des systèmes de mitigation, et des analyses en temps réel pour détecter et atténuer les attaques avant qu'elles n'affectent votre site web.

En choisissant un hébergeur anti-DDoS, vous bénéficiez d'une sécurité renforcée et d'une tranquillité d'esprit, sachant que votre site web est protégé contre les menaces potentielles.

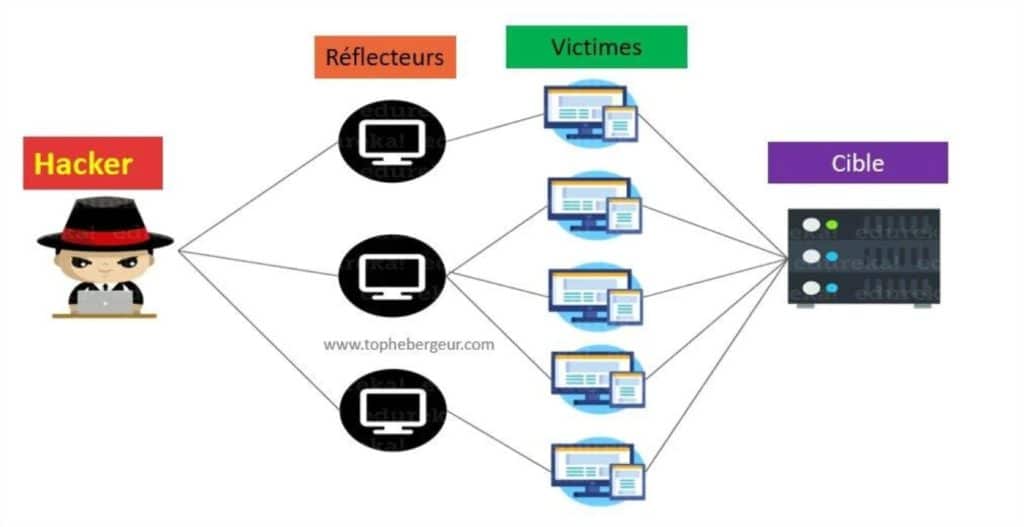

Comment fonctionnent les attaques DDoS ?

Les attaques par déni de service distribué (DDoS) exploitent un réseau d'ordinateurs, souvent à l'insu de leurs propriétaires, pour submerger un site web de requêtes et le rendre inaccessible. Ces attaques sont généralement menées à l'aide de botnets.

Qu'est-ce qu'un botnet ?

Un botnet est un réseau d'ordinateurs infectés par un cheval de Troie malveillant, permettant à l'auteur du logiciel de contrôler les machines infectées pour envoyer des transmissions Internet spécifiques. Un seul contrôleur de botnet peut commander des milliers d'ordinateurs pour tenter simultanément d'accéder à un site Web ou à un service en ligne, causant ainsi une surcharge.

Le processus d'une attaque DDoS

Les attaques DDoS suivent généralement un processus en plusieurs étapes :

- Sécurité insuffisante

- Un utilisateur accède à Internet sans mesures de sécurité adéquates, créant une faille que les pirates peuvent exploiter pour infecter l'ordinateur.

- Infection locale

- L'ordinateur vulnérable est infecté par un cheval de Troie. L'utilisateur infecté a du mal à résoudre la situation sans connaissances en cybersécurité.

- Infection de masse

- Plusieurs ordinateurs sont infectés par le cheval de Troie, formant un réseau de machines compromises.

- Contrôleur de botnet

- Le contrôleur de botnet prend le contrôle des machines infectées, accédant aux commandes systèmes comme cmd.exe sous Windows.

- Activation du botnet

- Une fois les ordinateurs infectés identifiés, le contrôleur active le botnet à distance, transformant les ordinateurs en “zombies”.

- Instructions suivies

- Les machines infectées suivent les instructions du contrôleur, lançant ainsi l'attaque DDoS. Elles envoient des requêtes massives et continues à la cible, saturant ses ressources et rendant le site ou le service indisponible.

Sécurité et prévention

Il est crucial de renforcer la sécurité pour éviter que votre ordinateur ne soit compromis et intégré à un botnet. Utilisez des logiciels de sécurité, effectuez des mises à jour régulières et soyez vigilant face aux liens et téléchargements suspects. Pour les entreprises, choisir un hébergeur doté de solutions anti-DDoS efficaces est indispensable pour protéger vos ressources en ligne contre ce type d'attaque.

En comprenant le fonctionnement des attaques DDoS et en prenant des mesures préventives, vous pouvez mieux protéger vos systèmes et garantir la disponibilité de vos services en ligne.

Quelle est la fréquence des attaques par dénis de service ?

Les attaques par déni de service distribué (DDoS) sont malheureusement fréquentes et constituent une menace constante pour de nombreux sites web, en particulier ceux de grande taille et à fort trafic. Bien que les petits sites web soient moins susceptibles d'être ciblés directement, ils ne sont pas à l'abri des effets collatéraux d'une attaque visant un site plus important sur le même réseau.

Fréquence et Cibles des Attaques

Les attaques DDoS sont devenues courantes dans le paysage actuel de la cybersécurité. Selon Check Point, un leader dans le domaine de la sécurité informatique, les attaques DDoS se produisent avec une régularité alarmante à travers le monde.

Un rapport de Verizon a révélé que plus de la moitié des institutions financières avaient été victimes de ce type d'attaque coordonnée. Cela souligne à quel point les secteurs critiques sont des cibles privilégiées pour les cybercriminels. La tendance a continué à croître, affectant divers secteurs, notamment la finance, la santé et les infrastructures gouvernementales.

Faits et Statistiques Alarmants

Les cyberattaques, y compris les attaques DDoS, sont devenues si courantes que certaines organisations criminelles se spécialisent exclusivement dans ces activités. Une méthode courante consiste à demander une rançon pour mettre fin à l'attaque, un modèle d'extorsion qui devient de plus en plus sophistiqué.

Voici quelques faits alarmants sur les attaques DDoS :

- Volume de Requêtes : Les attaques peuvent générer des millions de requêtes par seconde, saturant les ressources du serveur ciblé.

- Durée des Attaques : Certaines attaques DDoS peuvent durer plusieurs jours, voire des semaines, causant des interruptions de service prolongées.

- Coût : Les coûts liés à la mitigation des attaques DDoS peuvent être extrêmement élevés, sans compter les pertes de revenus et l'atteinte à la réputation de l'entreprise.

Impact sur les Petits Sites Web

Même si un petit site web est moins susceptible d'être ciblé directement par une attaque DDoS, il n'est pas entièrement à l'abri. Si ce site partage un réseau ou des ressources avec un site plus grand qui est attaqué, il peut subir des temps d'arrêt ou des ralentissements en conséquence.

Mesures de Protection

Pour se protéger contre les attaques DDoS, il est crucial d'adopter des mesures de sécurité robustes, telles que l'utilisation de services de protection DDoS offerts par des hébergeurs spécialisés. Des solutions comme Cloudflare, Akamai, et Arbor Networks peuvent aider à atténuer l'impact de ces attaques.

Comment atténuer les impacts des attaques DDoS ? La Mitigation

Pour se défendre efficacement contre une attaque par déni de service distribué (DDoS), plusieurs étapes et techniques sont nécessaires :

1. Détection de l'attaque

La première étape cruciale consiste à détecter l'attaque. Cela implique d'identifier si le trafic généré est légitime ou s'il fait partie de l'attaque DDoS détectée. Les hébergeurs web utilisent diverses techniques pour classifier le trafic et traiter les requêtes illégitimes.

2. Mesures de blocage du trafic

Il est impératif de mettre en place des mesures pour refuser le trafic d'attaque tout en permettant l'accès aux ressources du serveur pour le trafic légitime. Voici quelques techniques et technologies clés utilisées pour cette protection :

Techniques de Détection des Attaques

Utilisation de Pare-feu

-

Pare-feu Traditionnels : Les pare-feu traditionnels bloquent le trafic d'adresses IP spécifiques ou basé sur des signatures de trafic. Cependant, ils sont souvent insuffisants pour contrer les attaques DDoS complexes.

-

Limites des Pare-feu Traditionnels : Souvent, ces pare-feu deviennent des goulots d'étranglement, augmentant la gravité de l'attaque plutôt que de l'atténuer. Une étude de Computerworld a révélé que les pare-feu et les systèmes de prévention d'intrusion (IPS) traditionnels peuvent aggraver les attaques DDoS lorsqu'ils sont placés en amont des serveurs web.

Nouveaux Pare-feu Web (WAF)

-

Pare-feu Web de Nouvelle Génération : Ces pare-feu, déployés dans le cloud, détectent et bloquent intelligemment le trafic douteux. Ils utilisent des techniques comme l'envoi de cookies ou d'autres réponses fictives pour vérifier si l'utilisateur est réel avant d'accorder l'accès au système.

Analyse et Identification des Visiteurs Web

Cloudflare et l'Analyse des Visiteurs

-

Cloudflare : Spécialiste de l'atténuation des attaques DDoS, Cloudflare analyse les visiteurs web pour distinguer les humains des robots. Cela se fait via des vérifications comme les CAPTCHA, que vous avez peut-être rencontrées sur des sites protégés par Cloudflare.

Techniques Avancées contre les Attaques DDoS

Analyse de la Couche d'Application

Les hébergeurs de cloud développent des techniques avancées pour lutter contre les attaques DDoS, en utilisant l'analyse de la couche d'application pour distinguer le trafic humain des robots. Cette méthode est cruciale pour identifier et filtrer le trafic malveillant.

Solutions Logicielles Anti-DDoS

-

Logiciels Anti-DDoS : Ces solutions analysent et filtrent le trafic malveillant. Elles sont souvent plus rentables et faciles à gérer que les solutions matérielles. Cependant, elles offrent une protection partielle et sont sujettes à des fausses alertes positives, surtout contre les attaques volumétriques. Leur capacité à atténuer les attaques DDoS peut être limitée, notamment face à des attaques de type volumétrique.

Dispositifs Matériels Anti-DDoS

-

Protection Matérielle : Ces dispositifs, placés entre les attaquants potentiels et votre réseau, offrent une couche de sécurité physique. Cependant, ils ne sont pas efficaces contre tous les types d'attaques, comme les attaques DNS, qui ne sont pas influencées par le matériel.

-

Coûts et Maintenance : La protection matérielle est coûteuse (CapEx) et nécessite une exécution opérationnelle (OpEx) importante pour le maintien et le fonctionnement de l'équipement. L'amortissement du matériel, les mises à niveau, et les coûts récurrents réduisent souvent le retour sur investissement (ROI).

Solutions Partielle et Défis Constantes

Limitation du Débit et Techniques de Redirection

-

Black-holing et Sink-holing : Ces techniques redirigent le trafic vers un serveur inexistant. Bien que cela puisse réduire le trafic d'attaque, les utilisateurs légitimes peuvent être affectés par ces tentatives d'atténuation.

Malgré les avancées technologiques, les hackers continuent de trouver des moyens de contourner les protections DDoS. Comme dans le film Jurassic Park, où la nature trouve toujours un chemin, les cybercriminels s'adaptent constamment pour échapper aux défenses.

Pour une protection optimale, il est essentiel d'adopter une combinaison de technologies avancées et de solutions évolutives, adaptées à la nature dynamique des attaques DDoS.

Critères pour choisir un hébergeur qui offre une protection contre les attaques DDoS

Si vous êtes préoccupé par les attaques DDoS, choisir le bon fournisseur d'hébergement est crucial. Voici six aspects essentiels à vérifier avant de prendre votre décision :

1. Les plans d’hébergement avec solutions anti-DDoS

Assurez-vous que les plans d'hébergement proposés incluent des solutions anti-DDoS efficaces. Renseignez-vous sur leur vigilance et leur capacité à détecter et atténuer les attaques. Un bon hébergeur doit offrir des solutions robustes pour protéger votre site contre les attaques DDoS.

2. Les mises à jour de sécurité

La sécurité doit être une priorité pour tout hébergeur web. Vérifiez si l'hébergeur applique régulièrement des mises à jour de sécurité. Un protocole de sécurité à jour est indispensable pour garantir la protection de votre site contre les menaces.

3. Le pare-feu

Un pare-feu efficace est essentiel pour empêcher les accès non autorisés. Assurez-vous que l'hébergeur dispose d'un Pare-Feu Web de nouvelle génération, capable de détecter et de bloquer les attaques DDoS tout en permettant aux utilisateurs légitimes d'accéder à votre site.

4. Les logiciels tiers

Des logiciels tiers, tels que Cloudflare, peuvent jouer un rôle important dans la protection contre les attaques DDoS. Cloudflare, en tant que société CDN, dispose d'une capacité de 15 TBS pour gérer et absorber les grandes attaques. Assurez-vous que votre hébergeur collabore avec des solutions de renom pour renforcer la sécurité de votre site.

5. Les SLA et compensations

Vérifiez si l'hébergeur propose un SLA (Service Level Agreement). Un SLA vous assure un niveau de service garanti. En cas de panne due à une attaque DDoS, vous pourriez avoir droit à une indemnisation si le contrat inclut une clause d'atténuation des attaques DDoS. Assurez-vous que vous êtes bien couvert.

6. Les commentaires des clients

Les avis et retours des clients actuels ou passés sont une source précieuse d'informations. Consultez les commentaires et témoignages pour évaluer la fiabilité et l'efficacité de l'hébergeur en matière de protection contre les attaques DDoS. Les expériences des autres utilisateurs vous aideront à faire un choix éclairé.

Foire aux questions sur la Protection DDoS

-

Qu'est-ce qu'une attaque DDoS ?

Une attaque DDoS (Distributed Denial of Service) consiste à saturer un serveur avec un grand nombre de requêtes simultanées, rendant le site web indisponible pour les utilisateurs légitimes. Ces attaques sont souvent orchestrées par des botnets.

-

Pourquoi ai-je besoin d'une protection contre les attaques DDoS ?

La protection contre les attaques DDoS est essentielle pour assurer la disponibilité de votre site web. Sans protection adéquate, votre site peut subir des temps d'arrêt prolongés, des pertes de revenus et des atteintes à la réputation de votre marque.

-

Comment les hébergeurs détectent-ils et atténuent-ils les attaques DDoS ?

Les hébergeurs utilisent diverses techniques pour détecter et atténuer les attaques DDoS, telles que les pare-feu, les analyses de trafic et les solutions tierces comme Cloudflare. Ces technologies permettent de filtrer le trafic malveillant et de garantir l'accès aux utilisateurs légitimes.

-

Quels sont les critères à vérifier lors du choix d'un hébergeur avec protection anti-DDoS ?

Lors du choix d'un hébergeur avec protection anti-DDoS, vérifiez les solutions anti-DDoS disponibles, les mises à jour de sécurité régulières, la présence de pare-feu puissants, l'utilisation de logiciels tiers, les SLA et compensations, ainsi que les avis des clients.

-

Les petites entreprises ont-elles également besoin d'une protection contre les attaques DDoS ?

Oui, même les petites entreprises peuvent être ciblées par des attaques DDoS, surtout si elles font partie d'un réseau plus large ou d'une attaque généralisée. La protection contre les attaques DDoS est donc essentielle pour toutes les tailles d'entreprises afin d'assurer la continuité de leurs services en ligne.

- Comment installer OpenClaw sur un VPS (Guide complet avec Contabo) - 15 février 2026

- Pourquoi choisir Squarespace pour créer un site professionnel ? - 9 septembre 2025

- 🔥 Location Serveur Dédié GPU: meilleurs hébergeurs - 5 mars 2025