Hebergeur-ddos en Malaisie

Les attaques par déni de service distribués ou Distributed Denial-of-Service (DDoS) peuvent détruire votre site et votre entreprise en quelques minutes seulement. Malheureusement, rare sont les hébergeurs Web qui offrent une protection de qualité contre les attaques DDoS.

Toutefois, il existe des sociétés d'hébergement Web spécialisées utilisant des logiciels puissants ainsi que des solutions anti-DDoS. Ces hébergeurs utilisent généralement diverses techniques pour protéger votre site Web, notamment des CDN tiers tels que Cloudflare ainsi que des systèmes de mitigation.

Nous avons sélectionnés dans ce comparatif, les meilleurs hébergeurs de site offrant une protection anti-DDoS gratuite. Leurs dispositifs détectent et atténuent les attaques avant qu'ils n'affectent votre site web. Vous serez aussi informer de toutes les attaques et du déroulement des efforts de mitigation.

Tout ce que vous devez savoir sur l'hébergement anti-DDoS

Que vous soyez une PME, un particulier ou une institution gouvernementale, vous êtes toujours à risque de subir une attaque DDoS.

Votre site web peut subir des temps d'arrêt, des pertes de revenus et une atteinte à la réputation de votre marque pour n'en nommer que quelques-uns.

Il faut certainement trouver un hébergeur web doté de mécanismes efficaces pour contrer les attaques par dénis de service. Ainsi, vous serez plus rassuré en ce qui concerne la sécurité et la disponibilité de votre site web.

Qu'est-ce qu'une attaque DDoS ?

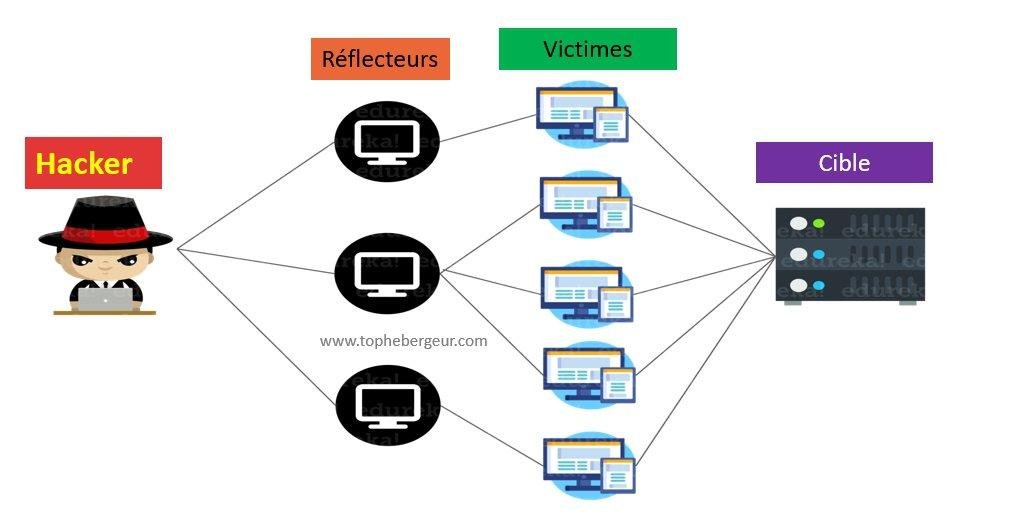

DDoS signifie « déni de service distribué ». Une attaque DDoS se produit lorsqu'un réseau d'ordinateurs (ou serveurs) est utilisé pour envoyer simultanément un grand nombre de requêtes à un serveur Web donné. Il s’agit d’une tentative de rendre une ressource informatique indisponible

Les ressources du serveur Web sont saturées par des millions de requêtes instantanées.

Par conséquent, les visiteurs légitimes du site ne peuvent plus accéder au site. Les attaques de type DDoS sont une méthode efficace pour les pirates pour demander des rançons aux sites Web et aux entreprises légitimes. La protection est donc vitale.

Il existe de nombreux types d'attaques. On peut les diviser en deux catégories principales:

Attaques volumétriques

Il s’agit ici des attaques par saturation. Saturer et consommer de la bande passante et de l'infrastructure réseau.

Exemples: inondations du ICMP, UDP ou TCP ou encore SYN.

Attaques de couche d'application

Aussi connus comme les attaques DDoS de couche 7 (L7). Elles font référence à un type de comportement malveillant conçu pour cibler la couche « supérieure » du modèle OSI où des requêtes Internet courantes se produisent. Parmi ces requêtes on trouve le HTTP GET et HTTP POST.

Ces attaques de couche 7, contrairement aux attaques de couche réseau telles que DNS Amplification, sont particulièrement efficaces en raison de leur consommation de ressources de serveur en plus des ressources de réseau.

Elles sont difficiles à détecter que les attaques volumétriques.

Les attaques par dénis de services expliquées en de termes simples

Il serait peut-être plus facile de comprendre les DDoS par analogie. Pensez à un serveur Web comme un magasin. Imaginez qu’un groupe important de personnes souhaitait bloquer l'accès au magasin.

Ils pourraient le faire en entrant tous dans le magasin en même temps. Ainsi, ils obstruent les entrées et les allées. Cela empêcherait les clients légitimes d’avoir accès au magasin.

C’est exactement ce que fait une attaque DDoS. Elle envoie un volume important de trafic fictif à un serveur Web en utilisant la plupart des ressources du serveur, de sorte que le trafic légitime ne pourrait accéder au serveur.

Les hackers aiment les attaques DDoS

Ce genre d’attaque est considéré comme la méthode la plus préférée des hackers.

Certains pirates aiment détruire un site médiocre qui ne respecte pas les normes de sécurité.

D'autres sont plus ciblés. Un pirate informatique pourrait avoir une rancune contre un propriétaire de site et lancer une attaque pour nuire à sa présence en ligne.

Voici une vidéo qui montre une des attaques de type DDoS perpétrées par le groupe Anonymous:

Comment cela fonctionne-t-il ?

En règle générale, les ordinateurs qui envoient des requêtes lors d’une attaque le font sans que leur propriétaire le sache. Les attaques par dénis de service sont généralement effectuées à l'aide d'un botnet.

Qu'est-ce qu'un botnet ?

Un botnet est un réseau d'ordinateurs infectés par un cheval de Troie malveillant. Il permet à l'auteur du logiciel malveillant d'utiliser l'ordinateur pour envoyer des transmissions Internet spécifiques.

Un seul contrôleur de botnet peut amener des milliers d’ordinateurs à tenter simultanément et en continu d’accéder à un site Web ou à un service en ligne spécifique.

Le processus fonctionne comme suit :

- Sécurité insuffisante

- Infection locale

- Infection de masse

- Contrôleur de botnet

- Activation du botnet

- Les instructions sont suivies

1. Sécurité insuffisante

Un utilisateur d’ordinateur accède à Internet sans mesures de sécurité adéquates. Cela laisse une faille pour qu'un pirate informatique puisse infecter l'ordinateur sans problème.

2. Infection

L'ordinateur vulnérable est infecté par un Cheval de Troie. À partir de ce moment-là, l'utilisateur aura du mal à sortir de la situation sans connaissances techniques en cyber-sécurité.

3. Infection de masse

C’est l’étape ci-dessus, mais elle s’applique à grande échelle. En effet, plusieurs ordinateurs sont infectés par le Cheval de Troie.

4. Contrôleur de botnet

Le contrôleur de botnet prend le contrôle de certaines parties des machines infectées. Il aura accès par exemple aux commandes Windows via cmd.exe

5. Activation du botnet

Une fois que les ordinateurs infectés sont reconnus avec succès, le contrôleur de botnet active le botnet lui-même. Cela se fait à distance. Les ordis deviennent ainsi comme des Zombies.

6. Les instructions sont suivies

A partir du moment où le botnet est activé, toutes les machines infectées suivent les instructions fournies à distance par le contrôleur. L'attaque DDoS est ainsi lancée.

Quelle est la fréquence des attaques par dénis de service ?

Malheureusement, les attaques DDoS sont assez courantes. Il est peu probable qu'un site Web de petite taille soit ciblé par une attaque. Ce sont les sites Web volumineux et performants qui sont les plus ciblés avec une régularité alarmante.

Checkpoint est une source populaire à utiliser pour suivre l’activité DDoS dans le monde entier.

Les principales cibles de l'attaque

En 2019, Verizon a constaté que plus de la moitié des institutions financières avaient été victimes de ce type d'attaque coordonnée.

Consulter ces 15 faits et statistiques alamants sur la Cyber-sécurité

Certaines organisations cybercriminelles se sont même spécialisées dans ce type d'attaque. Demander une rançon pour mettre fin à l'attaque est très commun.

Un petit site Web ne peut pas être ciblé par une attaque DDoS. Toutefois, si ce site Web fait partie du même réseau qu'un site Web plus important attaqué, il peut toujours être affecté par les impacts de l'attaque.

Pour cette raison, les webmasters qui ont des sites à faible trafic peuvent tout de même tirer parti du choix d'un hébergement Web offrant une solide protection contre les attaques par dénis de service.

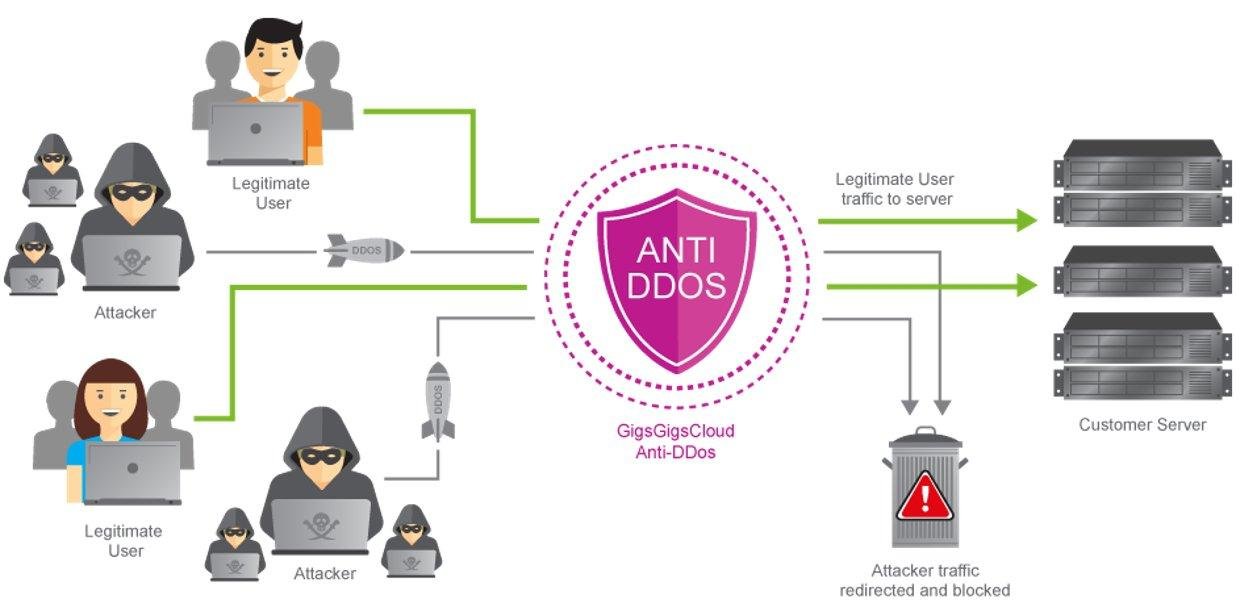

Comment atténuer les impacts des attaques DDos ? La Mitigation

Se défendre contre une attaque par dénis de service nécessite quelques étapes:

- Il faut détecter l'attaque.

- Il faut identifier si le trafic est légitime ou qu’il fait partie de l'attaque DDoS détectée.

- Des mesures doivent être mises en place pour refuser le trafic d'attaque tout en permettant un accès aux ressources du serveur demandées pour le trafic légitime.

Les techniques pour détecter les attaques

Il y a diverses techniques déployées par les hébergeurs Web pour détecter les attaques, classifier le trafic et traiter les requêtes illégitimes.

L’utilisation de Pare-Feu

La technique la plus simple consiste à déployer un pare-feu. Cela bloque le trafic provenant d'adresses IP spécifiques ou basé sur d'autres signatures de trafic.

Cependant, cette technique n’est généralement pas assez puissante pour bloquer les attaques complexes.

Pourquoi les Pare-feu ne sont pas si efficaces

Les Pare-feu traditionnels sont mal équipés et configurés pour bloquer efficacement les attaques DDoS.

Ils risquent souvent de devenir eux-mêmes le goulot d'étranglement pour les différentes requêtes, et rendre ainsi l'attaque pire au lieu de l'atténuer.

Certaines faiblesses des pare-feu traditionnels peuvent être atténuées par simple adaptation de la topographie du réseau.

Par exemple, selon une étude récente du marché (Computerworld), les attaques DDoS sont souvent exacerbées par des systèmes pare-feu et de prévention d'intrusion traditionnels (IPS). Ceci arrive particulièrement lorsque ceux-ci sont déployés en avant des serveurs Web.

Nouvelle approche des pare-feu

L’utilisation de la nouvelle génération des Pare-Feu connu sous le nom des Pare-Feu Wen, peut intelligemment éliminer détecter et bloquer le trafic douteux. Il s’agit d’une alternative efficace et économique pour se protéger contre les attaques DDoS.

Le Pare-feu Web est souvent déployé dans l’hébergement Cloud. Son mode de fonctionnement consiste à répondre aux demandes d'applications suspectes par l'envoi d'un cookie ou une autre réponse fictive. Cela est pour s’assurer si l'utilisateur est réel et la demande est valide, avant de permettre l'accès dans le système.

Analyser et identifier les visiteurs Web

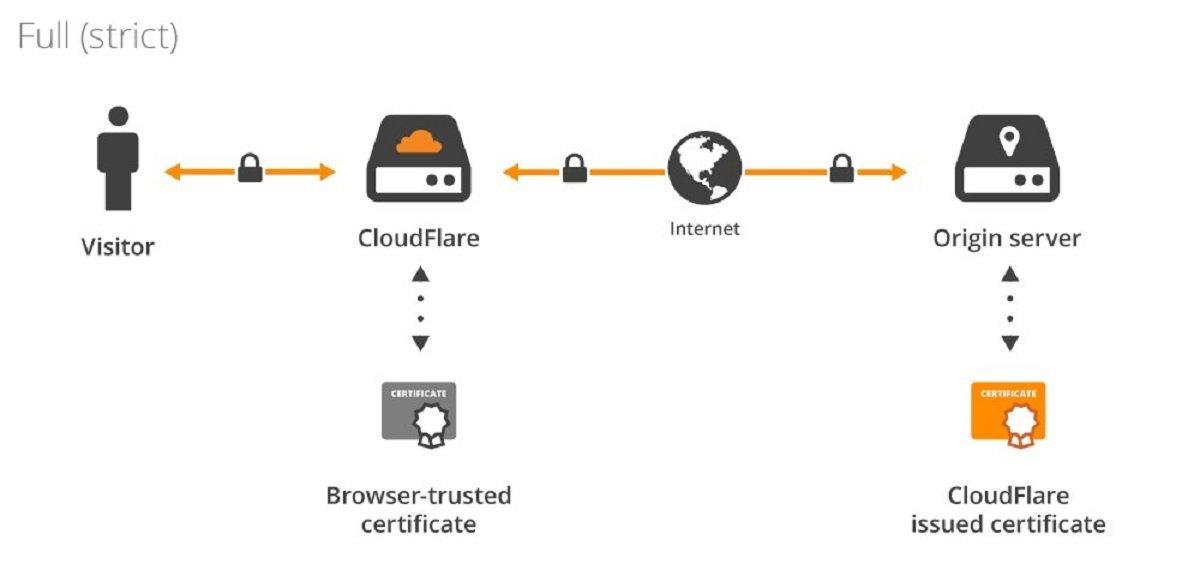

Certaines sociétés, telles que Cloudflare, sont des spécialistes de l'atténuation des attaques DDoS.

Une de leurs fonctionnalités consiste à analyser les visiteurs Web.

Des analyses sont effectuées pour déterminer s’il s’agit d’un humain ou d’un robot participant à une attaque DDoS. Vous avez certainement eu la chance d’expérimenter de telles vérifications en visitant un site web protégé par Cloudflare.

Les nouvelles techniques évoluées contre les attaques DDoS

À mesure que les attaques par dénis de service deviennent de plus en plus sophistiquées, les hébergeurs Web cherchent toujours à les déjouer en utilisant de nouvelles approches.

Les hébergeurs de cloud développent de nouvelles techniques pour lutter contre les attaques DDoS.

Un grand nombre de ces fournisseurs utilisent une analyse de la couche d’application du trafic pour distinguer le trafic humain des robots.

Solutions avec des logiciels Anti-DDoS

Un logiciel anti-DDoS a comme tâche d’analyser et filtrer le trafic malveillant.

En règle générale, un logiciel anti-attaque par dénis de service est plus rentable et simple à gérer que les solutions basées sur du matériel.

Cependant, des solutions logicielles et des scripts peuvent seulement offrir une protection partielle contre les attaques DDoS.

En effet, ils sont sujets à des fausses alertes positives. Ils sont souvent incapables à atténuer les attaques DDoS du type volumétrique. Un logiciel installé localement peut être plus facilement débordé qu’un dispositif physique ou des solutions de cloud computing.

Solutions avec dispositifs de matériels Anti-DDoS

Il s’agit d’une couche physique qui est placée entre les attaquants potentiels et votre réseau.

Bien que le matériel puisse procurer une protection DDoS contre certains types d'attaques, il n’y peut rien en face d'autres types.

Les attaques DNS, par exemple, ne sont pas du tout influencé par le matériel. Ainsi, le mal est déjà fait avant qu’il atteigne le niveau hardware.

En règle générale, la protection matérielle est une solution coûteuse. En plus du coût du matériel (CapEx) lui-même, il y a une importante exécution opérationnelle (OpEx) de la main-d'œuvre qualifiée. Cette dernière est nécessaire pour le maintien, l’hébergement, et le fonctionnement de l'équipement.

De plus, l'amortissement du matériel, les coûts récurrents tels que les mises à niveau, tous cela diminue le retour sur l’investissement (ROI) du matériel.

Les solutions partielles et les challenges constants

Certains outils permettent la limitation du débit et le « black-holing » ou « sink-holing ». Cela consiste à rediriger le trafic vers un serveur inexistant. Le problème, c’est que les utilisateurs réels sont affectés par ces tentatives d’atténuation.

Même avec la puissance croissante de l'atténuation des attaques DDoS, les hackers trouveront toujours le moyen de la contourner. C’est un peu comme la manière dont la nature trouve toujours un chemin dans Jurassic Park.

L'atténuation des attaques par dénis de service sera une course aux armements entre les pirates et les propriétaires du site dans un avenir prévisible. Les botnets tentent déjà de reproduire le plus possible le comportement des utilisateurs humains.

6 choses à savoir pour choisir un hébergeur qui offre une protection pour contrer une attaque DDos

Si vous êtes préoccupé par les attaques DDoS, vous devez choisir votre fournisseur d’hébergement avec soin.

Tout d’abord, vous devriez vérifier :

- Les solutions anti-ddos

- Les mises à jour de sécurité

- Le pare-feu

- Les logiciels tiers

- Les SLA et compensation

- Les commentaires des clients

1. Les plans d’hébergement avec solutions anti-DDoS

Vous devriez vous renseigner sur tous les plans disponibles avec solution anti-DDoS. Il est essentiel de connaître leur vigilance et leur efficacité.

2. Les mises à jour de sécurité

En termes de sécurité, un protocole à jour est une priorité pour tout hébergeur web. Est-ce qu'ils appliquent régulièrement les mises à jour de sécurité ? Si c’est aussi leur priorité, vous êtes entre de bonnes mains.

3. Le pare-feu

Avoir des pare-feu adéquats empêche un degré d'accès non autorisé. Assurez-vous que l'hébergeur sélectionné est doté d’un Pare-Feu Web puissant.

4. Les tiers

Des logiciels tiers tels que Cloudflare peuvent être importants. En tant que société CDN, CloudFlare est capable de contrer les attaques par dénis de service avec une capacité de 15 TBS. Ceci lui permet de gérer et absorber de grandes attaques.

5. Les SLA et compensation

Y a-t-il un SLA ? Si votre site tombe en panne à cause d'une attaque, vous pourrez peut-être prétendre à une indemnisation si le contrat inclut une atténuation des attaques DDoS. C’est important de vous couvrir.

6. Les commentaires des clients

Vérifiez ce que les clients actuels pensent du service de l’hébergeur en question. Est-ce qu’ils ont eu des problèmes avec ? Si oui, comment les a-t-il résolus ?

Le meilleur hébergeur pour la protection contre les attaques DDoS

Alors que les fournisseurs préfèrent mettre en avant leur sécurité, la prévention des attaques par dénis de service n’est qu’une petite partie et n’est donc généralement pas considérée comme une fonctionnalité décisive.

D’ailleurs, quel hébergeur Web veut être connu comme étant celui qui encourage les attaques par dénis de service contre ses propres clients ?

Certains fournisseurs proposent des niveaux de service supérieurs aux cibles, dont les grandes entreprises, les institutions gouvernementales et les personnalités publiques.

Notre choix du meilleur hébergeur offrant une protection remarquable anti-DDoS se rabat sur Infomaniak. Voici ce qu’il vous offre :

- Un système de protection automatique illimité

- 35 To/s d'absorption, c'est extraordinaire !

- Utilisation conjointe de protection DDoS d'Arbor Networks

- Surveillance 24h/24, 7j/7

Mot de la fin

Avec une protection appropriée contre les attaques DDoS, vous aurez la tranquillité d’esprit surtout si vous possédez un site qui vous rapporte du revenu. Les hébergeurs Web vous aideront à réduire vos chances d'être attaqué en :

- Filtrant le trafic du site Web

- Utilisant des serveurs Web protégés avec des filtres de sécurité constamment mis à jour

- Filtrant le trafic avec des fausses adresses IP

Foire aux questions sur la Protection DDoS

Un compte Cloudflare gratuit peut-il vous aider contre les attaques DDoS ?

Le forfait gratuit Cloudflare permet d’activer le mode « Je suis sous attaque ». Si votre site fait l'objet d'attaques DDoS, l'activation de ce mode permet de bloquer une grande partie du trafic tout en laissant passer les visiteurs réels.

Une attaque par DDoS peut-elle causer des dommages durables ?

Dans la plupart des cas, les impacts d’une attaque DDoS sont temporaires. Cependant, un sous-ensemble d'attaques appelées attaque de type DoS permanent ou Permanent DoS (PDoS) consiste à attaquer les vulnérabilités de micrologiciels connues. Cela risque de les endommager ou de les remplacer par des logiciels malveillants. Par conséquent, le matériel affecté devient inutilisable jusqu'à ce qu'il soit réparé ou remplacé.

Devrais-je payer une rançon DDoS ?

Si jamais vous vous retrouvez face à une attaque DDoS associée à une demande de rançon, la plupart des experts en sécurité Internet déconseillent de payer la rançon.

Si vous la payez, attendez-vous à un sursis éphémère suivi d'une nouvelle attaque et d'une nouvelle demande de paiement. La meilleure chose à faire en cas d'attaque est de doubler d’effort pour colmater les failles de sécurité sur votre serveur.

Comment les cybercriminels ont-ils accès à un botnet ?

Que vous le croyiez ou non, vous pouvez louer un botnet. Certains contrôleurs de botnet utiliseront volontiers leur botnet pour lancer des attaques au nom de clients payants. En effet, les cybercriminels n’ont pas besoin de créer un botnet pour pouvoir en utiliser un.